En-têtes de Sécurité pour Nginx Proxy Manager

Ce guide présente les en-têtes de sécurité recommandés pour renforcer la protection de votre site web hébergé sur Nginx Proxy Manager. L'implémentation de ces en-têtes aide à prévenir diverses attaques, notamment les attaques XSS, le sniffing de type MIME et d'autres menaces liées à la sécurité.

En-têtes de Sécurité

-

Protection XSS

Active la protection contre les attaques XSS (Cross-Site Scripting) en bloquant les scripts potentiellement malveillants.more_set_headers "X-XSS-Protection: 1; mode=block"; -

Options de Type de Contenu

Empêche le navigateur d'effectuer une détection automatique du type de contenu, protégeant ainsi contre certaines attaques de type MIME Sniffing.more_set_headers "X-Content-Type-Options: nosniff"; -

Contrôle d'Indexation

Indique aux moteurs de recherche de ne pas indexer ni suivre les liens de cette page. Pour un site devant être référencé, remplaceznoindex, nofollowparindex, follow.more_set_headers "X-Robots-Tag: noindex, nofollow"; -

Politique de Référent

Contrôle les informations de référent envoyées lors de la navigation entre sites, évitant ainsi les fuites d'informations sensibles.more_set_headers "Referrer-Policy: no-referrer-when-downgrade"; -

Force HTTPS

Force le navigateur à utiliser HTTPS pour les ressources chargées, améliorant ainsi la sécurité globale.more_set_headers "Content-Security-Policy: upgrade-insecure-requests"; -

Politique de Permissions

Désactive la fonctionnalité d'intérêt des cohorts, ce qui peut avoir des implications sur la confidentialité des données.more_set_headers "Permissions-Policy: interest-cohort=()"; -

Protection contre le Clickjacking

Empêche le chargement de cette page dans un iframe, sauf si le site provient de la même origine. Cela réduit le risque d'attaques de type Clickjacking.more_set_headers "X-Frame-Options: SAMEORIGIN"; -

Politique de Domaine Croisé

Indique qu'aucune politique de domaine croisé n'est autorisée, empêchant certaines attaques impliquant du contenu cross-domain.more_set_headers "X-Permitted-Cross-Domain-Policies: none";

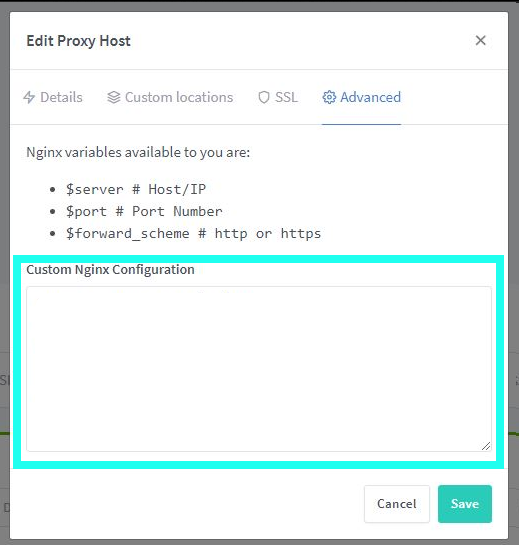

Ajout de configuration avancé Nginx

# Active la protection contre les attaques XSS (Cross-Site Scripting) dans le navigateur web, en bloquant les scripts potentiellement malveillants.

more_set_headers "X-XSS-Protection: 1; mode=block";

# Empêche le navigateur d'effectuer une détection automatique du type de contenu, ce qui empêche certaines attaques de type MIME Sniffing.

more_set_headers "X-Content-Type-Options: nosniff";

# Indique aux moteurs de recherche de ne pas indexer et suivre les liens de cette page.

# Mettre index et follow pour un site web devant être référencer.

more_set_headers "X-Robots-Tag: noindex, nofollow";

# Contrôle les informations de référent envoyées lors de la navigation entre sites web, évitant ainsi les fuites d'informations sensibles.

more_set_headers "Referrer-Policy: no-referrer-when-downgrade";

# Force le navigateur à utiliser HTTPS pour les ressources chargées, au lieu d'HTTP, améliorant ainsi la sécurité.

more_set_headers "Content-Security-Policy: upgrade-insecure-requests";

# Désactive la fonctionnalité d'intérêt des cohorts, qui peut avoir des implications sur la confidentialité des données.

more_set_headers "Permissions-Policy: interest-cohort=()";

# Empêche le chargement de cette page dans un iframe, sauf si le site est de la même origine, évitant ainsi les attaques de type Clickjacking.

more_set_headers "X-Frame-Options: SAMEORIGIN";

# Indique qu'aucune politique de domaine croisé n'est autorisée, ce qui empêche certaines attaques impliquant du contenu cross-domain.

more_set_headers "X-Permitted-Cross-Domain-Policies: none";

Tester vos En-têtes

Pour vérifier la configuration de vos en-têtes de sécurité, vous pouvez utiliser le site suivant : Security Headers